Preparem a pipoca, os memes e um cantinho confortável no sofá!

Hoje, 15/11, dia de eleições municipais, o grupo hacker Cyber Team anunciou que invadiu os servidores web do TSE (www.tse.jus.br), e para comprovar o ato, expôs uma base de dados da entidade (informação desmentida pelo TSE).

Sobre o ataque: O Cyber Team (um grupo hacker de Portugal), junto com o grupo brasileiro Noias do Amazonas (NDA), já estava realizando vários ataques de defacement contra órgãos públicos no Brasil afora, incluindo alguns dos órgãos atacados recentemente, como o CNJ, TJPA e o DATASUS do Ministério da Saúde.

O grupo Cyber Team anunciou o suposto ataque no Twitter e, como forma de comprovar o ciber ataque, publicou uma mensagem no site Doxbin (com a estrutura de algumas bases de dados, que supostamente pertencem ao TSE) e o link para download de um arquivo .RAR, que reuniu 8 arquivos aparentemente roubados do servidor www.tse.jus.br):

No site Doxbin, o grupo Cyber Team deixou a mensagem abaixo:

15/11/2020 dia de eleições, e também um dia de vazamento da base de dados do TSE, no link que deixamos disponível existem 7 arquivos (.txt) com dados de utilizador de diferentes sistemas, vale lembrar que a base de dados pertence ao domínio oficial do TSE, isso significa que todos os sistemas relacionados ao TSE acabam de ter as suas credências comprometidas, resumindo; as credenciais pertencem a todos os domínios estaduais do TSE. (sejam felizes!)

Apenas para que fique esclarecido ao público, a segurança do TSE foi comprometida logo após ser anunciado pelo TSE que a segurança tinha sido reforçada, devido ao ataque efetuado no STJ e nos outros domínios do Ministério da Justiça. Isso só prova que os gastos milionários do governo, não serviram para porra nenhuma.

Observação: o CyberTeam e os nossos aliados não estamos envolvidos com os ataques ao STJ, e sobre a nossa invasão aos servidores (*.saude.gov.br) do Ministério da Saúde e todos os outros domínios do Ministério da Justiça, nós só upamos um arquivo .html (arquivo web), para zuar, protestar e para demonstrar a vulnerabilidade. (just for fun)

Para relembrar, algumas das nossas atividades recentes contra os Ministérios, lista; TJMSP - CNJ - TJPA - TJMG - DATASUS - SAÚDE - etc :)

Atualizado em 15/11 as 16:10: Segundo notícias, as informações não são verídicas, seriam de um ataque anterior a um servidor do órgão, provavelmente em 2001. Já estão surgindo mais comentários que validam a possibilidade do anúncio do grupo Cyber Team não ter sido verídico.

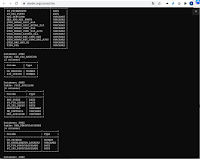

Ao contrário do que diz o tweet acima, há indicações de que os dados são de 2010, pelo menos. Um dos arquivos supostamente vazados, chamado "LOGON.txt", tem um campo de datas (chamado DT_TIMESTAMP) que indica que as informações são de 2010 (e não de 2001, como diz o tweet acima e algumas notícias) - como mostra a imagem abaixo, um recorte que eu tirei das informações nesse arquivo. (Adicionado em 15/11, 16:30, atualizado em 16/11 as 10h30):

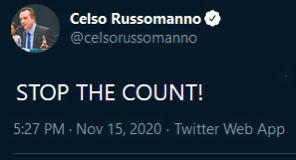

Mas as especulações sobre a veracidade do ataque seguiram no decorrer do dia da eleição:

Segundo o site Aos Fatos, as informações divulgadas pelo Cyber Team são de vazamentos antigos, de um sistema de RH do tribunal. Essa versão faz sentido ao olharmos o nome dos campos das bases de dados apresentados na mensagem do Cyber Team no Doxbin (pois tem vários campos com relação a dados de saúde, por exemplo). (Adicionado em 16/11, 10h)

Também há diversos relatos na imprensa (esse, por exemplo) de que o ataque ao servidor web do TSE foi recente e, inclusive, que o grupo Cyber Team continuava com acesso ao servidor vulnerável. Foi divulgado indícios de que o acesso continuava ativo em 17 de Novembro (2 dias depois das eleições).

Resumindo: na minha opinião, não há evidência técnica inquestionável de quando foram realizados os ataques divulgados pelo grupo Cyber Team (2001, 2010, 2019 ou 2020). Mas os arquivos vazados por eles no dia 15/11 indicam ter informações de, pelo menos, 2019. Isso deu oportunidade a muita especulação e poucos fatos. (Adicionado em 16/11 as 13h)

No final da tarde de 15/11 começaram a pipocar notícias na imprensa sobre os supostos ataques ao sistema do TSE, e as respostas do TSE ao ocorrido. O problema é que a maioria dos relatos sobre os ataques e sobre a segurança dos sistemas ficaram confusos, e muitas vezes, misturando os cenários de ataques que foram especulados no decorrer do dia. Para esclarecer, houve 4 cenários de problemas técnicos ou ciber ataques que poderiam ter acontecido, segundo os diversos relatos (Adicionado em 15/11, as 20h):

- A invasão do site www.tse.jus.br, alegada pelo grupo Cyber Team (que teve a conta to Twitter suspensa no decorrer do dia): até o momento (15/11, 20h), ainda há diversas especulações se o ataque realmente ocorreu recentemente, ou se foi notificado um ciber ataque antigo. Além disso, é importante ressaltar que um possível ataque ao site web do TSE, mesmo que verdadeiro, não implica que a urna ou sistema de apuração estejam vulneráveis;

- Problemas de indisponibilidade no aplicativo para celular do TSE: diversas pessoas e órgãos de imprensa reportaram lentidão e dificuldade de usar o app e-Título do TSE no decorrer do dia - que seria necessário para quem precisa justificar o voto. Segundo relatos do TSE, o problema foi relacionado ao grande volume de acessos e um dimensionamento errado da infra-estrutura de tecnologia, pois um dos servidores utilizados foi deixado desligado, para preservar o sistema caso ele sofresse algum ciber ataque;

- Ataques de DDoS: Também foi reportado que o TSE sofreu ataques de negação de serviço (DDoS) durante o dia. O suposto ataque, aparentemente direcionado a infra-estrutura do app do TSE, consistiu em 436 mil conexões simultâneas por segundo, originadas do Brasil, Estados Unidos e Nova Zelândia.;

- Problemas técnicos e lentidão na apuração: Como se isso tudo não bastasse para fomentar a especulação, no final do dia 15, após o encerramento da votação, o sistema de apuração do TSE teve lentidão e ficou fora do ar em alguns estados (por exemplo, a apuração da cidade de São Paulo ficou parada por várias horas, atrasando a divulgação dos resultados). Isso só fez aumentar as especulações e discussões sobre a possibilidade de ataques. O TSE atribuiu isso a problemas técnicos em um núcleo do supercomputador responsável pelo sistema de totalização.

O TSE desmentiu todas as acusações e garante que não houve ataque cibernético contra o sistema de votação. Veja o resumo abaixo (adicionado em 16/11, 10:30):

PS (adicionado em 15/11 as 11:50): As vozes na minha cabeça não cansam de repetir as cenas dos próximos capítulos:

- Assim que a notícia espalhar, jornalistas vão questionar s segurança das eleições e da urna eletrônica;

- Como sempre, o TSE vai dizer que a urna é segura. Não vão mostrar provas disso, mas vão repetir o argumento de que nunca houve fraude comprovada (fácil, né, já que o sistema e a votação não podem ser auditados abertamente) e vão dizer que a urna já passou por diversos testes públicos de segurança (nessa hora vão esquecer de falar que o TSE controla o escopo de testes, limita o tempo que as equipes tem para testar as urnas, e controlam a divulgação dos resultados);

- O grupo Cyber Team vai ganhar bastante atenção, muito mais do que conseguiram nos ataques do início do mês. Em breve vão conhecer a democracia de perto, bem de perto, batendo na porta de suas casas.

- Não custa lembrar alguns posts antigos aqui no blog:

- [Segurança] Segurança das Urnas Eletrônicas (2014)

- [Segurança] Somos um risco à soberania nacional? (2015)

- [Cidadania] A urna impenetrável (2016)

- [Cidadania] Debatendo a segurança nas urnas brasileiras

- [Cidadania] As urnas eletrônicas são seguras? (2018)

- [Segurança] Como as urnas brasileiras foram provadas vulneráveis (2018)

- Tweet antigo do Diego Aranha: "Material técnico sobre nossa análise de segurança do software de votação das urnas eletrônicas pode ser encontrado em http://urnaeletronica.info"

- Tweet recente do Diego Aranha:

- TSE não foi hackeado; dados “vazados” são de 2001 (o título dessa matéria do TecMundo foi ajustado após a sua publicação para "TSE não foi invadido; hackers admitem que dados eram antigos")

- Tweet do TSE sobre a segurança das eleições:

- Sobre a segurança da urna eletrônica brasileira: https://urnaeletronica.info

- Após negar ataque, TSE tem bancos de dados expostos por hackers em dia de eleição

- Hackers invadem TSE e acessam 28 bancos de dados; ataques prosseguem

- Eleições ocorrem em meio a problemas no e-título, ataque hacker e prisões

- Nota oficial do TSE: Ministro da Justiça afirma que tentativa de ataque ao sistema do TSE não afetou lisura da eleição

- Ataque de hackers no sistema do TSE não viola segurança da eleição

- Tentativa de ataque a sistema do TSE partiu de diferentes países, diz Barroso

- Parecer dos sites de checagem de fatos (e fake news):

- Aos Fatos: Ataque hacker ao TSE não violou segurança do sistema das eleições (ótima análise!)

- Comprova: Ataque de hackers no sistema do TSE não viola segurança da eleição

- Agência Lupa: #Verificamos: É falso que ‘ataque hacker’ ao TSE revelou insegurança ou fraude nas urnas

- Investigação aponta operação coordenada em ataque ao TSE e postagens alegando fraude

- Barroso tenta ser transparente, mas não consegue explicar falhas do TSE

- Reportagem bem legal na The Hack: "O dia que o TSE revelou o código da urna: a história de Diego Aranha"

- Diego Aranha: “Os testes de segurança (nas urnas eletrônicas) são importantes e desejáveis, mas continuam insuficientes”

- o que aconteceu no TSE ontem?

- Barroso suspeita de “grupos extremistas” e pede que PF investigue ataques

- TSE neutraliza ataque que tentou sobrecarregar sistemas, diz Barroso

- TSE muda versão e atribui pane a falta de testes em supercomputador

- Rápido resumo da treta: Barroso tenta ser transparente, mas não consegue explicar falhas do TSE

- Matéria do O Bastidor para causar polêmica, mas que não agrega nada: 72 horas depois, hacker segue invadindo o TSE enquanto aguarda a polícia

- TSE garante que atraso nas eleições não tem relação com segurança do sistema

- Entrevista com o Zambrius, do Cyber Team: 'Atos foram feitos com celular de 50 euros', diz hacker português que reivindica ataques ao TSE

- TSE: ataques DDoS duraram 18 minutos e foram de 30 gigabits/segundo

- TSE divulga nota técnica sobre o atraso da totalização dos votos no primeiro turno

- Brecha em teste de urna fez TSE adotar supercomputador que travou

- Considerações do Edison Fontes

- Estudo interessante da Fundação Getúlio Vargas: Desinformação On-line e Eleições no Brasil: A circulação de links sobre desconfiança no sistema eleitoral brasileiro no Facebook e no YouTube (2014-2020)

- Hackers também acessaram dados de 2020 do TSE

- Hackers tiveram acesso a dados deste ano de servidores do TSE, apontam Polícia Federal e tribunal

- TSE institui comissão presidida por Alexandre de Moraes para acompanhar investigações sobre ação de hackers contra o processo eleitoral

- TSE assume que ataque de DDoS derrubou app e-Título durante as eleições

- O "0 News", do Papo Resumo Binário, fez um rápido resumo de toda a treta

- Urna Eletrônica Comprometida!

- [EXCLUSIVO] Hackers afirmam ter acesso a mais de 30 sites/serviços do governo brasileiro

- Onda de ataques ameaça reputação do Estado brasileiro: reveja os casos

- TSE não foi invadido; hackers admitem que dados eram antigos (NOVO)

- Sobre a prisão dos hackers:

- Polícia Federal prende suspeito de invasão do sistema do Tribunal Superior Eleitoral

- PF prende em Portugal suspeito de invasão hacker ao TSE

- Polícia Federal prende suspeito pelo vazamento de dados do TSE

- Hacker de 19 anos é preso em Portugal por ataque ao TSE

- Hacker português detido pela PJ ameaçou expor dados do Governo brasileiro

- Polícia Judiciária volta a deter jovem “Zambrius” depois do ataque informático a tribunal brasileiro

- Bons artigos sobre o uso político da discussão sobre ataques ao TSE:

- Atraso nos resultados das eleições inspira teorias da conspiração

- Ataque hacker na eleição vira arma política de desinformação para bolsonaristas

- Bolsonaristas tentam espalhar suspeitas de fraude nas eleições do Brasil

- A Veja criou um novo termo: "terraplanismo digital"

- Facebook exclui 140 mil publicações com informações falsas sobre eleições municipais no Brasil

- Informações do TSE:

- Página Seguranca da Urna

- Artigo Urna eletrônica: segurança, integridade e transparência nas eleições

- Sequencia de Tweets do TSE sobre a segurança do processo eletrônico de votação

- Núcleo do supercomputador pifou

- Rosa Weber desligou o supercomputador

- A inteligência artificial não estava treinada

- A Oracle demorou para entregar supercomputador devido a pandemia

- Sistema de apuração centralizado

- Culpa da PF

- Falta de testes do supercomputador

3 comentários:

Sempre uma informação será má utilizada ou bem utilizada a depender de quem a possui. Nosso sistema é falho e deveria ser realmente auditável se a Lei do Voto Impresso estivesse em vigor. Os votos seriam computados na urna eletrônica de maneira ágil e fácil, mas ao final cada urna poderia ser auditada pelos próprios mesários e ficais de partido. A democracia agradeceria muito. Quem faz ruir a democracia é o próprio STE.

https://www.welivesecurity.com/br/2018/10/17/diego-aranha-os-testes-de-seguranca-nas-urnas-eletronicas/

https://obastidor.com.br/investigacao/hackers-invadem-tse-e-acessam-28-bancos-de-dados-ataques-prosseguem-65

Postar um comentário